Die NSA will alles wissen. Der Geheimdienst will sich auf alles Zugriff verschaffen, was es im öffentlichen Teil des Internets gibt. Und er ist dabei ziemlich erfolgreich. Diese Erkenntnis ist mittlerweile ins Bewusstsein der breiten Öffentlichkeit gesickert. Wir können das hinnehmen oder Mittel der digitalen Selbstverteidigung ergreifen. Eines davon ist die Kryptografie. Auch das sickert schön langsam. Wer sich mit dieser Materie beschäftigt, wird erstmal mit Fachvokabular erschlagen und hört dann Experten, die eingestehen, dass die Bedienbarkeit der dafür nötigen Tools noch lange nicht dort ist, wo sie für andere Anwendungen schon längst ist.

Jetzt gibt’s keine Ausreden mehr. Ich habe es als durchschnittlicher Anwender geschafft, PGP (Pretty Good Privacy) in einer 0815-Umgebung (Windows 7 und MS Outlook 2010) zum Laufen zu bringen, ohne dass mir dabei ein IT-Auskenner unter die Arme greifen musste. Ich musste zwar ein paar Websites konsultieren, aber ich hab’s geschafft ohne dafür in Commandlines herumfuhrwerken oder sonstwie schwierige Konfigurationen vornehmen zu müssen. Mit den unten beschriebenen Software-Tools geht das sogar ziemlich straight forward.

Nach zusätzlicher Umfeldrecherche glaube ich sogar, dass die von mir gewählten Tools bzw. die dahinter stehenden Anbieter auch einigermaßen vertrauenswürdig sind. PGP an sich sollte ja nach wie vor sicher vor der NSA sein. So liest man das jedenfalls immer wieder.

Und so geht’s:

1.

Als Tool für das Generieren meines PGP-Keys und für die Verwaltung der Schlüssel meiner Kontakte habe ich Gpg4win verwendet. Gpg4win setzt auf GnuPG auf. Das ist eine unter GPL lizensierte Software-Suite für Kryptografie. Hier geht’s zum Download.

2.

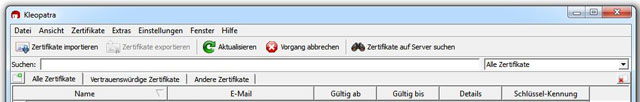

In Gpg4win ist Kleopatra enthalten. Mit dieser Anwendung lassen sich die eigenen Schlüssel sowie die der Kontakte verwalten, mit denen man verschlüsselte Mails austauschen will. Die Bedienung von Kleopatra ist selbsterklärend.

3.

3.

Für Outlook 2010 und 2013 gibt es ein Plugin namens „Outlook Privacy“. Das zu installieren ist etwas mühsam, wenn man noch kein Microsoft .NET am Rechner hat. Bei mir jedenfalls hat’s erst beim dritten Versuch geklappt. Das Outlook Privacy Plugin gibt’s hier.

In Outlook sieht das dann so aus:

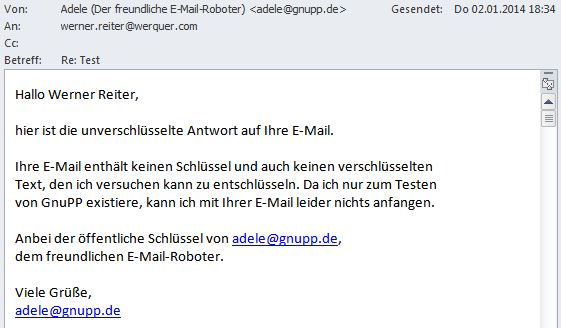

Da ich nach erfolgreicher Installation niemanden hatte, der mit mir Verschlüsselung spielen wollte, habe ich mit Adele gespielt. Adele ist ein Mailroboter und wird von der Gpg4win-Initiative zur Verfügung gestellt. Sie schickt auf Anfrage ihren Public Key zu.

Fazit: Keine Ausreden mehr

Komplexität und schwierige Bedienbarkeit von Crypto ist nach dem erfolgreichen Selbstversuch eines Dummies wie mir nur mehr eine faule Ausrede, warum man den Geheimdiensten seine E-Mail-Kommunikation am Silbertablett servieren sollte. Wir sollten vielmehr die Speicherkosten der NSA in die Höhe treiben. Verschlüsselte E-Mail Kommunikation wird nämlich in deren Rechenzentren zur Gänze und dauerhaft abgespeichert, bis sie entschlüsselt werden kann und zwar unabhängig davon, ob US-Bürger oder nur „Foreigners“ an der Kommunikation beteiligt waren (siehe hier in Section 6 auf Seite 6). Ich hoffe ja, dass die Entschlüsselung noch lange nicht gelingt und unsere belanglosen E-Mails noch viel Speicherplatz belegen.

Ach ja: Wer sich ausführlicher mit Crypto beschäftigen will, wird auf einer Crypto Party bessere Tipps erhalten als bei einem Dummy wie mir. Die nächsten Termine in eurer Nähe findet ihr bei CryptoParty Austria.